Pe scurt:

Pe lung:

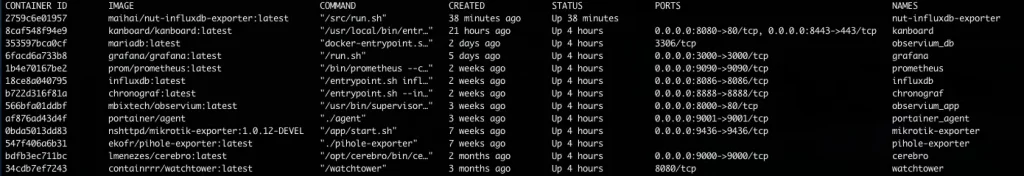

- nut-influxdb-exporter – exporter de metrici pentru NUT. Metricile se citesc dintr-un server de NUT si se trimit in InfluxDB, apoi din InfluxDB le vad in Grafana cu dashboard-ul asta.

- kanboard – kanban board. Eu l-am setat ca un TODO board cu trei coloane: to do, in progress si done. Imbatranesc si ma lasa memoria.

- observium_db – mariadb pentru observium (vezi mai jos)

- grafana – Grafana. Metrici. Grafice. Chestii. O sa fac o gluma si o sa zic “lasati Grafana si invatati Cacti!” (cine stie cunoaste)

- prometheus – time series database. Data source pentru Grafana. (vezi mai jos)

- influxdb – time series database. Data source pentru Grafana. Colectez datele cu telegraf si le salvez in influx.

- chronograf – dashboard pentru Influx dar poate fi folosit ca un client de Influx de unde poti gestiona datele. (eu pentru asta l-am instalat)

- observium_app – Observium. Se conecteaza la observium_db si salveaza datele acolo. Grafice. Metrici. Niciodata nu sunt destule. Daca Grafana este utila si personalizabila dupa bunul plac, Observium e mai mult indreptat catre retelari.

- portainer_agent – agentul de Portainer.io, pentru ca lene si pentru ca imi place docker dar nu prea. Nu am chef sa stau sa invat si sa fac retete de docker cand pot sa dau 3 click-uri si sa am un container.

- mikrotik-exporter – exporter de metrici pentru device-urile Mikrotik. Datele se scriu in Prometheus si le vad in Grafana cu dashboard-ul asta.

- pihole-exporter – exporter de metrici pentru PiHole. Datele se scriu in Prometheus si le vad in Grafana cu dashboard-ul asta.

- cerebro – web admin tool pentru Elasticsearch.

- watchtower – autoupdater pentru imaginile de docker.

Bonus:

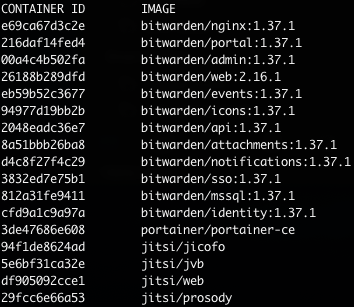

- bitwarden – self hosted password manager, because I don’t trust anybody.

- jitsi – Jitsi Meet – self hosted chat/video room. Conferinte video open-source, nu trebuie sa te inregistrezi nicaieri, ai camere private, it just works. Asta e remasita din pandemie, cred ca l-am folosit de vreo 3-4 ori si am uitat de el.

- portainer – masterul pentru portainer.io